|

标题 : 一款可以远程控制手机的木马病毒

日期 : 2023-05-12

如果您正在寻求如何远程控制别人手机的帮助或者远程控制手机的木马,请联系我们!

新的“LvbugHook”Android 恶意软件可让黑客远程控制您的手机

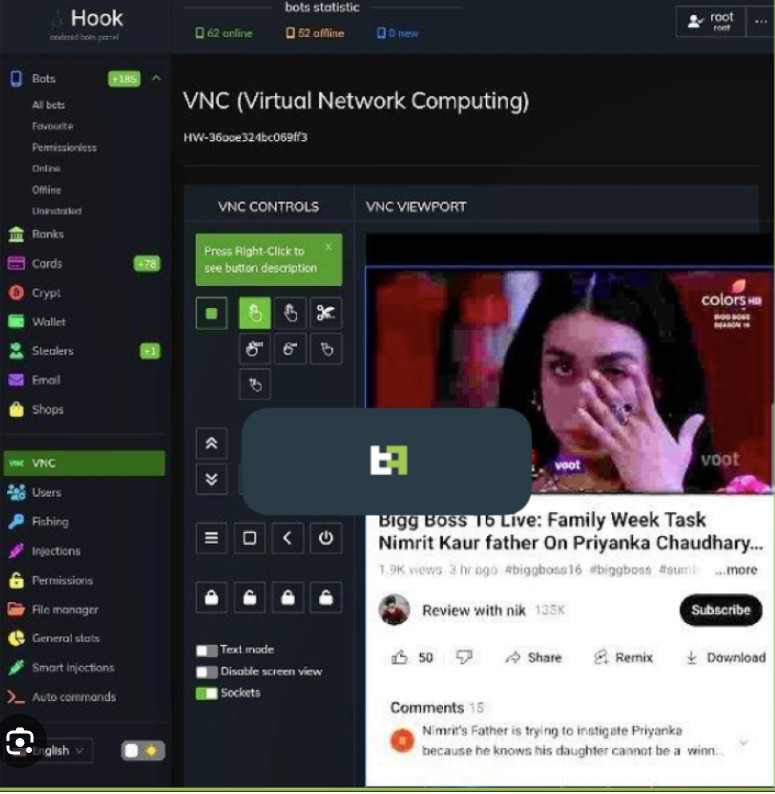

高级黑帽子黑客工程师正在出售一种名为“LvbugHook”的新型 Android 恶意软件,声称它可以使用 VNC(虚拟网络计算)实时远程接管移动设备。

新的恶意软件由 LvbugErmac的创建者推广,LvbugErmac 是一种 Android 银行木马,售价 5,000 美元,可帮助威胁行为者通过重叠的登录页面从超过 467 个银行和加密应用程序中窃取凭据。

虽然 LvbugHook 的作者声称新的恶意软件是从头开始编写的,并且尽管与 Ermac 相比有几个额外的功能,但 ThreatFabric 的研究人员对这些说法提出异议,并报告说两个家族之间存在大量代码重叠。

ThreatFabric 解释说,LvbugHook 包含了 Ermac 的大部分代码库,因此它仍然是一个银行木马。同时,它包含在旧版本中发现的几个不必要的部分,表明它大量重复使用了代码。

更危险的 Android 恶意软件

尽管有其起源,但 LvbugHook 是 Ermac 的演变,提供了广泛的功能集,使其成为对 Android 用户更危险的威胁。

与 Ermac 相比,LvbugHook 的一项新功能是引入了 WebSocket 通信,这是除 Ermac 专门使用的 HTTP 流量之外的通信。网络流量仍然使用 AES-256-CBC 硬编码密钥进行加密。

然而,最引人注目的是“VNC”模块,它使威胁参与者能够与受感染设备的用户界面实时交互。

这个新系统使 LvbugHook 的操作员能够在设备上执行任何操作,从 PII 泄露到货币交易。

ThreatFabric 警告说:“有了这个功能,LvbugHook 加入了恶意软件家族的行列,这些恶意软件家族能够执行完整的 DTO,并完成从 PII 泄露到交易的完整欺诈链,以及所有中间步骤,而无需额外的渠道。”

“这种操作更难被欺诈评分引擎检测到,是 Android 银行家的主要卖点。”

问题是 LvbugHook 的 VNC 需要访问辅助功能服务才能工作,这可能很难在运行 Android 11 或更高版本的设备上获得。

LvbugHook 的新(除了 Ermac 的)命令可以执行以下操作:

启动/停止 RAT

执行特定的滑动手势

截图

模拟点击特定文本项

模拟按键(HOME/BACK/RECENTS/LOCK/POWERDIALOG)

解锁设备

向上/向下滚动

模拟长按事件

模拟点击特定坐标

将剪贴板值设置为具有特定坐标值的 UI 元素

模拟单击具有特定文本值的 UI 元素

将 UI 元素值设置为特定文本

除了上述之外,“文件管理器”命令将恶意软件转变为文件管理器,允许威胁行为者获取存储在设备中的所有文件的列表并下载他们选择的特定文件。

ThreatFabric 发现的另一个值得注意的命令与 WhatsApp 有关,允许 LvbugHook 记录流行的 IM 应用程序中的所有消息,甚至允许操作员通过受害者的帐户发送消息。

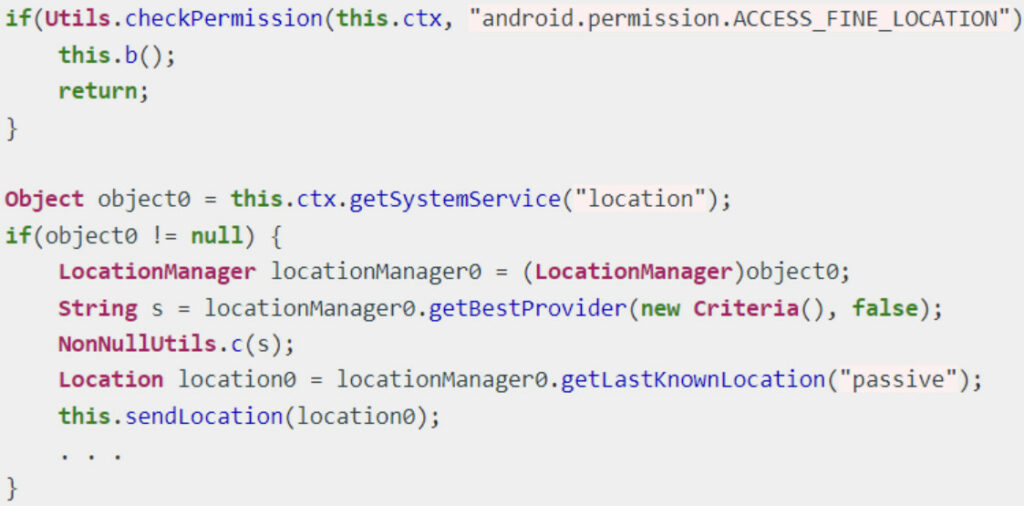

最后,新的地理定位跟踪系统使 LvbugHook 操作员能够通过滥用“访问精确位置”权限来跟踪受害者的精确位置。

全球手机定位

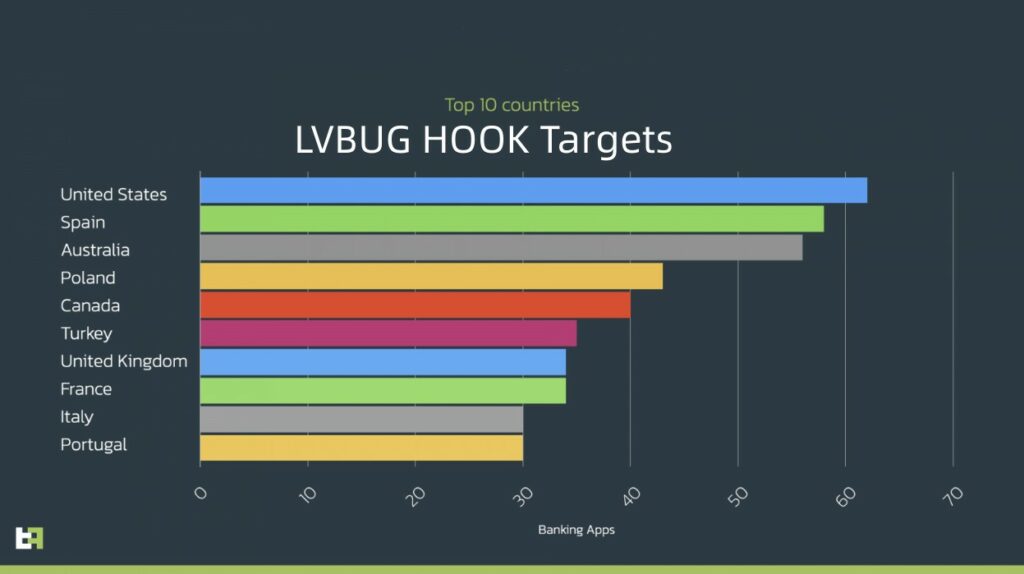

LvbugHook 的目标银行应用程序影响了美国、西班牙、澳大利亚、波兰、加拿大、土耳其、英国、法国、意大利和葡萄牙的用户。

LvbugHook (ThreatFabric)针对的每个国家/地区的银行应用程序数量

但是,必须注意的是,LvbugHook 的广泛目标范围涵盖了整个世界。ThreatFabric 在报告的附录中 为感兴趣的人列出了所有应用程序 LvbugHook 目标 。

目前,LvbugHook 作为 Google Chrome APK 以包名“com.lojibiwawajinu.guna”、“com.damariwonomiwi.docebi”、“com.damariwonomiwi.docebi”和“com.yecomevusaso.pisifo”分发,但是当然,这随时可能改变。

为避免感染 Android 恶意软件,您应该只安装来自 Google Play 商店的应用程序或您雇主提供的应用程序。

不过上面的内容只是基本的安卓病毒程序入侵手机的方法,远程IP入侵和社交媒体特征码入侵手机并控制手机也是可以实现的,当然这种方法是被严格管控的,厉害的黑客也是可以轻松实施,我想我们就是!

再见!

|