|

标题 : 社会工程学

日期 : 2023-08-01

什么是社会工程

社会工程这个术语用于描述通过人际互动完成的各种恶意活动。它利用心理操纵来诱骗用户犯安全错误或泄露敏感信息。

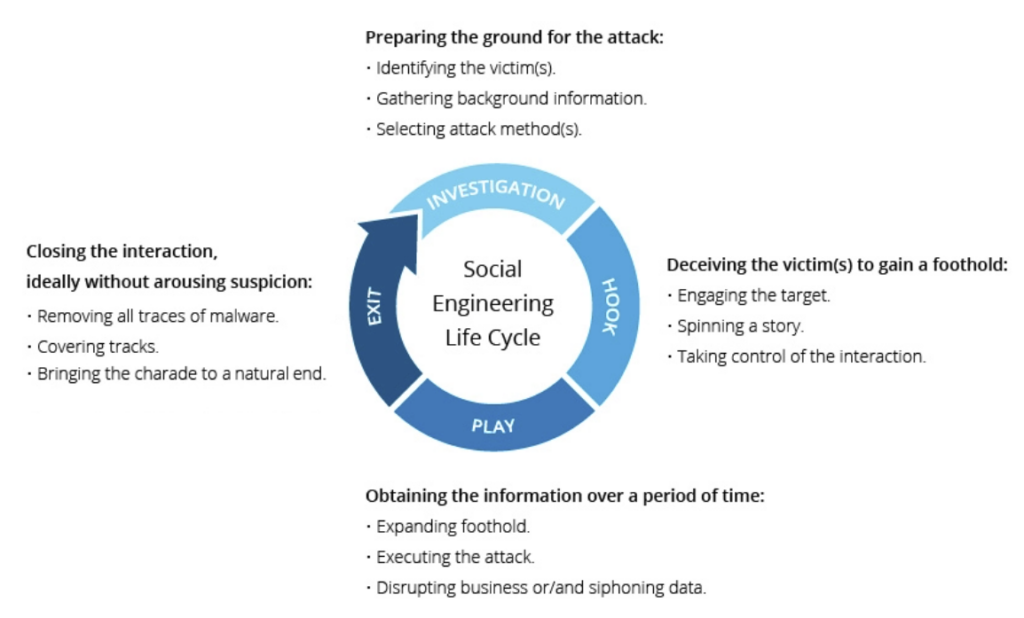

社会工程攻击通过一个或多个步骤发生。犯罪者首先调查目标受害者,以收集继续攻击所需的必要背景信息,例如潜在的进入点和薄弱的安全协议。然后,攻击者采取行动来获得受害者的信任,并为破坏安全实践的后续行动提供刺激,例如泄露敏感信息或授予对关键资源的访问权限。

社会工程攻击生命周期

社会工程之所以特别危险,是因为它依赖于人为错误,而不是软件和操作系统中的漏洞。合法用户所犯的错误更难以预测,这使得它们比基于恶意软件的入侵更难识别和阻止。

社会工程攻击技术

社会工程攻击有多种不同的形式,可以在涉及人类交互的任何地方进行。以下是五种最常见的数字社会工程攻击形式。

诱饵

顾名思义,诱饵攻击利用虚假承诺来激起受害者的贪婪或好奇心。它们引诱用户落入陷阱,窃取他们的个人信息或让他们的系统遭受恶意软件攻击。

最受诟病的诱饵形式是使用物理介质来传播恶意软件。例如,攻击者将诱饵(通常是感染恶意软件的闪存驱动器)留在潜在受害者肯定会看到的显眼区域(例如,浴室、电梯、目标公司的停车场)。该诱饵具有真实的外观,例如将其呈现为公司工资单的标签。

受害者出于好奇而拿起诱饵并将其插入工作或家庭计算机中,从而导致系统上自动安装恶意软件。

诱饵诈骗不一定要在现实世界中进行。在线形式的诱饵包括引人入胜的广告,这些广告会引导至恶意网站或鼓励用户下载受恶意软件感染的应用程序。

恐吓软件

恐吓软件涉及受害者遭受虚假警报和虚构威胁的轰炸。用户被欺骗,认为他们的系统感染了恶意软件,促使他们安装没有真正好处的软件(除了对犯罪者而言)或者本身就是恶意软件。恐吓软件也称为欺骗软件、流氓扫描软件和欺诈软件。

一个常见的恐吓软件示例是在网上冲浪时浏览器中出现看似合法的弹出横幅,显示诸如“您的计算机可能感染了有害间谍软件程序”之类的文本。它要么为您安装该工具(通常被恶意软件感染),要么将您引导至您的计算机被感染的恶意站点。

恐吓软件还通过垃圾邮件分发,发出虚假警告,或向用户提供购买无价值/有害服务的优惠。

借口

攻击者通过一系列精心设计的谎言来获取信息。该骗局通常由犯罪者发起,假装需要受害者提供敏感信息以执行关键任务。

攻击者通常首先通过冒充同事、警察、银行和税务官员或其他拥有知情权的人员与受害者建立信任。借口者会提出表面上确认受害者身份所需的问题,并通过这些问题收集重要的个人数据。

使用此骗局收集各种相关信息和记录,例如社会安全号码、个人地址和电话号码、电话记录、员工休假日期、银行记录,甚至与实体工厂相关的安全信息。

作为最流行的社会工程攻击类型之一,网络钓鱼诈骗是电子邮件和短信活动,旨在让受害者产生紧迫感、好奇心或恐惧感。然后,它会促使他们泄露敏感信息、点击恶意网站的链接或打开包含恶意软件的附件。

一个例子是发送给在线服务用户的电子邮件,提醒他们违反策略,要求他们立即采取行动,例如要求更改密码。它包含一个非法网站的链接(外观与其合法版本几乎相同),提示毫无戒心的用户输入其当前的凭据和新密码。提交表单后,信息将发送给攻击者。

鉴于相同或几乎相同的消息在网络钓鱼活动中发送给所有用户,对于能够访问威胁共享平台的邮件服务器来说,检测和阻止它们要容易得多。

鱼叉式网络钓鱼

这是网络钓鱼诈骗的更有针对性的版本,攻击者选择特定的个人或企业。然后,他们根据受害者的特征、工作职位和联系人来定制信息,以使他们的攻击不那么引人注目。 鱼叉式网络钓鱼需要犯罪者付出更多的努力,并且可能需要数周甚至数月的时间才能成功。如果操作得当,它们更难被发现,并且成功率更高。

鱼叉式网络钓鱼场景可能涉及攻击者冒充组织的 IT 顾问,向一名或多名员工发送电子邮件。它的措辞和签名与顾问通常所做的完全一样,从而欺骗收件人认为这是一条真实的消息。该消息提示收件人更改密码,并向他们提供一个链接,将他们重定向到攻击者现在捕获其凭据的恶意页面。

社会工程预防

社会工程师操纵人类的情感,例如好奇心或恐惧,来实施计划并将受害者引入陷阱。因此,每当您对电子邮件感到震惊、对网站上显示的优惠感兴趣或发现散布的零散数字媒体时,请务必保持警惕。保持警惕可以帮助您保护自己免受数字领域发生的大多数社会工程攻击。

此外,以下提示可以帮助您提高对社交工程黑客的警惕性。

- 不要打开来自可疑来源的电子邮件和附件 – 如果您不认识相关发件人,则无需回复电子邮件。即使您确实认识他们并对他们的消息持怀疑态度,也请反复核对并确认来自其他来源的消息,例如通过电话或直接从服务提供商的网站获得的消息。请记住,电子邮件地址始终会被欺骗;即使一封声称来自可信来源的电子邮件实际上也可能是由攻击者发起的。

- 使用多因素身份验证 – 攻击者寻求的最有价值的信息之一是用户凭据。使用多重身份验证有助于确保您的帐户在系统遭到破坏时受到保护。LvBug Login Protect 是一种易于部署的 2FA 解决方案,可以提高应用程序的帐户安全性。

- 警惕诱人的报价 ——如果某个报价听起来太诱人,请在接受它之前三思而后行。谷歌搜索该主题可以帮助您快速确定您正在处理的是合法优惠还是陷阱。

- 保持防病毒/反恶意软件软件更新 – 确保自动更新已启用,或者养成每天第一件事下载最新签名的习惯。定期检查以确保已应用更新,并扫描系统是否存在可能的感染。

|